● 若内存 按字节编 址,用存 储容量 为 32K× 8 比特的存储器 芯片构成地址编号A0000H 至 DFFFFH 的内存空间,则至少需要 (1)片。

(1)A. 4 B. 6 C. 8 D. 10

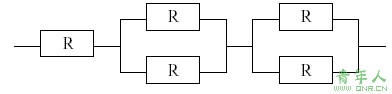

● 某计算机系统由下图所示的部件构成,假定每个部件的千小时可靠度 R 均为 0.9,则该系统的千小时可靠度约为(2) 。

(2)A. 0.882 B. 0.951 C. 0.9 D. 0.99

● 设指令由取指、分析、执行 3 个子部件完成,每个子部件的工作周期均为△t,采用常规标量单流水线处理机。若连续执行 10 条指令, 则共需时间 (3)△t。

(3)A. 8 B. 10 C. 12 D. 14

● 某计算机的时钟频率为 400MHz,测试该计算机的程序使用 4 种类型的指令。每种指令的数量及所需指令时钟数(CPI)如下表所示, 则该计算机的指令平均时钟数为(4) ; 该计算机的运算速度约为 (5) MIPS。

| 指令类型 | 指令数目(条) | 每条指令需时钟数 |

| 1 | 160000 | 1 |

| 2 | 30000 | 2 |

| 3 | 24000 | 4 |

| 4 | 16000 | 8 |

(4)A. 1.85 B. 1.93 C. 2.36 D. 3.75

(5)A. 106.7 B. 169.5 C. 207.3 D. 216.2

● 某计算机指令字长为 16 位,指令有双操作数、单操作数和无操作数 3 种格式,每个操作数字段均用 6 位二进制表示,该指令系统共 有 m 条(m<16)双操作数指令,并存在无操作数指令。若采用扩展操作码技术,那么最多还可设计出 (6) 条单操作数指令。

(6)A. 26 B.(24-m)×26-1 C.(24-m)×26 D.(24-m)×(26-1)

● 以下不属于网络安全控制技术的是(7)。

(7)A. 防火墙技术 B. 访问控制技术

C. 入侵检测技术 D. 差错控制技术

● “冲击波”病毒属于 (8) 类型的病毒,它利用 Windows 操作系统的 (9) 漏 洞进行快速传播。

(8)A. 蠕虫 B. 文件 C. 引导区 D. 邮件

(9)A. CGI 脚本 B. RPC C. DNS D. IMAP

● (10)确定了标准体制和标准化管理体制,规定了制定标准的对象与原则以及 实施标准的要求,明确了违法行为的法律责任和处罚办法。

(10)A. 标准化 B. 标准 C. 标准化法 D. 标准与标准化

● 某开发人员不顾企业有关保守商业秘密的要求,将其参与该企业开发设计的应用软件的核心程序设计技巧和算法通过论文向社会发表,那么该开发人员的行为 (11) 。

(11)A. 属于开发人员权利不涉及企业权利 B. 侵犯了企业商业秘密权

C. 违反了企业的规章制度但不侵权 D. 未侵犯权利人软件著作权

● 计算机要对声音信号进行处理时,必须将它转换成为数字声音信号。最基本的声音信号数字化方法是取样-量化法。若量化后的每个声音样本用 2 个字节表示,则量化分 辨率是 (12) 。

(12)A. 1/2 B. 1/1024 C. 1/65536 D. 1/131072

● 某幅图像具有 640×480 个像素点,若每个像素具有 8 位的颜色深度,则可表示(13)种不同的颜色,经 5:1 压缩后,其图像数据需占用 (14)(Byte)的存储空间。

(13)A. 8 B. 256 C. 512 D. 1024

(14)A. 61440 B. 307200 C. 384000 D.3072000

● 常见的软件开发模型有瀑布模型、演化模型、螺旋模型、喷泉模型等。其中 (15)模型适用于需求明确或很少变更的项目, (16) 模型主要用来描述面向对象的软件开发过程。

(15)A.瀑布模型 B. 演化模型 C. 螺旋模型 D. 喷泉模型

(16)A.瀑布模型 B. 演化模型 C. 螺旋模型 D. 喷泉模型

● 软件能力成熟度模型(CMM)是目前国际上最流行、最实用的软件生产过程标准和软件企业成熟度的等级认证标准。该模型将软件能力成熟度自低到高依次划分为初始 级、可重复级、已定义级、已管理级、优化级。从 (17) 开始,要求企业建立基本的项目管理过程的政策和管理规程,使项目管理工作有章可循。

(17)A.初始级 B. 可重复级 C. 已定义级 D. 已管理级

● 软件项目开发成本的估算依据,通常是开发成本估算模型。常用的模型主要有:

①IBM 模型 ②Putnam 模型 ③基本 COCOMO 模型

④ 中级 COCOMO 模型 ⑤ 高级 COCOMO 模型 其中 (18) 均是静态单变量模型。

(18)A. ①② B. ②④⑤ C. ①③ D. ③④⑤

● “通过指明一系列可执行的运算及运算的次序来描述计算过程”是 (19) 语言的特点。

(19)A. 逻辑式 B. 函数式 C. 交互式 D. 命令式(或过程式)

● “X = (A + B ) × ( C - D / E )”的后缀式表示为 (20) 。

(20)A. XAB+CDE/-×= B. XAB+C-DE /×= C. XAB+CDE-/×= D. XAB+CD-E/×=

责任编辑:小草