������ ��Ϣϵͳ��Ŀ������֪ʶ��Ȩ�������IT��Ŀ����ͬ���漰�ķ�����࣬����Ŀ������������Ҫ����_____(52)____ ��

���������漰�����赥λ��֪ʶ��Ȩ ���������֪ʶ��Ȩ

���������漰ϵͳ�����̵�֪ʶ��Ȩ ���漰��������֪ʶ��Ȩ����

������52��A�� �ٺۡ͢�������B���١��ۡ��ܡ�������C���١��ڡ��ۡ���D���١��ڡ��ۡ���

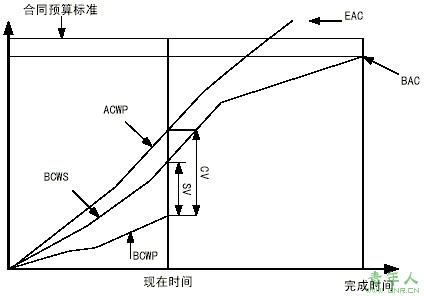

������ ��Ŀ�ɱ����Ƶ�һ����Ҫ��������ֵ����������ֵ������Earned Value Management�����ۺ�����Ŀ��Χ�����ȼƻ�����Դ��������Ŀ��Ч��һ�ַ���������ͼ��������_____(53)____ʱ��˵�������ͺ�

������53��A��SV>0��������B��SV<0��������C��CV>0��������D��CV<0

������ ��Ϣϵͳ���̽������֯Э���dz���Ҫ������Ҫ�ļ�����ʩ��������֯Э�����������������_____(54)____��

������54��A����֯Э���������Э����������н���λ�Լ����赥λ��Э����

����������B����֯Э��Ҳ����������λ�ڲ�֮���Э��

����������C����֯Э��һ��ͨ����Ŀ�������ᡢ����ר������Լ����Լ�������������ҪЭ����������

����������D����֯Э��Ҫ��ֿ�ѧ��ԭ��

������ ����Ŀ�����ͬ���й����з�������ʱ�������dzн���λ���ǽ��赥λ����Ӧ�������

��ʽ�������λ����������ˣ�����һ�ݸ������Է�������ļ���������__(55)___��

������55��A����ʱ�˽��ͬ�����ȫ��������������е����ȡ֤

����������B����ʱ���е����ȡ֤�����ͬԼ�����ٲ�ίԱ�������ٲ�

����������C����ʱ���ͬ�����˫�����д��̣����ܼ��ʦ���������������е���

����������D���ڵ����ڼ䣬��ɸ����������к�ͬ����֤ʵʩ�������������У�����������ɵ���Ŀ��״

������ �ڼ���ִ�й����У�������λ___(56)___���������������ܼ�������ʦ��ѡ��

������56��A��ͬ���赥λ��������

����������B���ͽ��赥λ���н���λ���һ����������

����������C��ȡ�ý��赥λ������������

����������D������

������ ����Ϣϵͳ���̽����У��ܼ�ʱ��ȷ�����Ƶ���������Ϣϵͳ�����йصĴ�����Ϣ�����������ø���̽�����Ϣ������Ϣϵͳ������Ŀ��Ϣ��������Ҫ�������ݣ�����____(57)___�����ϼ����ĵ�������Ҫ��

������57��A���ĵ��ĸ�ʽӦ��ͳһ������ܹ���ϼ�����λ������MISϵͳ�ͼ���������Ŀ����������ͳһ�����ĵ���ʽ�����ڽ��й���

����������B��Ϊ�˷�����н���λ�������ĵ�����ʱ���ģ��ĵ�������ԱҪ���ĵ�ʵ�в��ĵǼ��ƶ�

����������C���������ϱ�����ڡ����������������ʱ�̱�֤������ʵ�������ͳһ

����������D���ĵ��Ĵ浵ʱ��Ӧ���ɼ�����λ���ݹ��ҵ���������ص�Ҫ����й涨

������ ��Ϣϵͳ�н���λ��������ʩ�����ȼƻ���֯ʩ�������ܼ�����λ�Խ��ȵļ��ͼල���������ʵ�ʽ�����ƻ����Ȳ���ʱ��___(58)___��

������58��A���н���λ�����Ľ��ȼƻ�

����������B���н���λӦ���Ľ��ȼƻ��������赥λͬ���ִ��

����������C���н���λӦ�ð�������λ��Ҫ��ʱ��ȡ��ʩ��ʵ�ֽ��ȼƻ�����

����������D���ܼ�������ʦӦ�÷���ƫ��̶ȣ������������ƫ�룬�ܼ�������ʦӦ�ü�ʱ�����ӳ����ڵľ�������

������ ��������ʦ�������齨�赥λ����Ϣϵͳ��ȫ��������Ӧ�ԵĴ�ʩ�滮����������Ҫ�İ�ȫ�����ƶȣ��������ڰ�ȫ�����ƶȵ���_____(59)____��

�������ټ������Ϣ����ϵͳ������Ա��������ƶ�

�������ڼ������Ϣ����ϵͳ������Ա��ȫ��������ѵ�ƶ�

�������ۼ������Ϣ����ϵͳ������Աѭ����ְ��ǿ���ݼ��ƶ�

�������ܼ������Ϣ����ϵͳ��Ϣ���ϴ����ƶ�

������59��A���ٺ͢ܡ�������B���ܡ�������C���١��ں͢ܡ�����D���١��ڡ��ۺ͢�

������ ����Ϣϵͳ���̼��������У��ܼ�������ʦ��������_____(60)____���´�ͣ���

������60��A��ʵʩ�������г��������쳣������������н���λ�Բ���ȡ�Ľ���ʩ�����߲�ȡ�ĸĽ���ʩ��������δʹ����״��������ת����

����������B��������ҵ��ָ�ۺϲ���ϵͳ����������ǽ�ڻ�ذ��µIJ��֣�δ���ֳ�������Ա�������з�ա��ڸ�

����������C���н���λ��ʩ����Աû�а��չ��̽��ȼƻ�ִ��

����������D��ʹ��û�м����ϸ�֤�Ĺ��̲��ϡ�û����Ȩ֤������������������滻��������̲��ϼ�ʹ�õ�������

������ 802.3����ʹ�õ�ý����ʿ��Ʒ�ʽ��____(61)____��

������61��A��Token Ring����B��Token Bus������C��CSMA/CD����D��ALOHA

������ TCP/IPЭ���Ϊ�IJ㣬�ֱ�ΪӦ�ò㡢����㡢���ʲ������ӿڲ㡣������Ӧ�ò�Э�����____(62)_____���������ʲ�Э�����____(63)_____��

������62��A��SNMP����������B��UDP������������C��TELNET���� D��FTP

������63��A��RPC���������� B��UDP������������C��TCP��������D��IP

������ һ����������ij̨������IP ��ַΪ176.68.160.12��ʹ��22 λ��Ϊ�����ַ����ô�þ���������������Ϊ_____(64)____�����������ӵ�������Ϊ____(65)_____��

������64) A��255.255.255.0��������������������B��255.255.248.0

����������C��255.255.252.0��������������������D��255.255.0.0

������65) A��254������������B��512������������C��1022������������D��1024

������ DOM is a platform-and language-____(66)___API that allows programs and scripts��to dynamically access and update the content, structure and style of WWW documents��(currently, definitions for HTML and XML documents are part of the specification). The��document can be further processed and the results of that processing can be incorporated back into the presented ___(67)____.DOM is a ___(68)___-based API to��documents ,which requires the whole document to be represented in ____(69)___while��processing it .A simpler alternative to DOM is the event �Cbased SAX, which can be��used to process very large ___(70)___documents that do not fit info the memory��available for processing.

������66��A��specific������B��neutral��������C��contained��������D��related

������67��A��text����������B��image����������C��page������������ D��graphic

������68��A��table�������� B��tree���������� C��control����������D��event

������69��A��document������B��processor������C��disc������������ D��memory

������70��A��XML���������� B��HTML���������� C��script���������� D��web

������ Melissa and Love Letter made use of the trust that exists between friends or colleagues.��Imagine receiving an __(71)___from a friend who asks you to open it.��This is what happens with Melissa and several other similar email __(72)___.Upon��running ,such worms usually proceed to send themselves out to email addresses from the victim's address book, previous emails, web pages__(73)___.

����As administrators seek to block dangerous email attachments through the recognition of well-known ___(74)____,virus writers use other extensions to circumvent such protection.��Executable (.exe) files are renamed to .bat and .cmd plus a whole list of other extensions and will still run and successfully infect target users.

����Frequently ,hackers try to penetrate networks by sending an attachment that looks like a flash movie ,which, while displaying some cute animation ,simultaneously runs commands in the background to steal your passwords and give the __(75)__access to your network.

������71��A��attachment����B��packet��������C��datagram��������D��message

������72��A��virtual������ B��virus�������� C��worms���������� D��bacteria

������73��A��memory��������B��caches��������C��ports���������� D��registers

������74��A��names�������� B��cookies������ C��software��������D��extensions

������75��A��cracker������ B��user����������C��customer��������D��client

���α༭��С��